前言

几乎任何的密码安全研究都显示,最大的安全漏洞之一是弱口令。 为了让研究者和安全顾问们能向人们展示从远程计算机未授权获取一个系统的访问权限是多么的容易,Hydra由此诞生。 目前已经有了很多登录破解的工具,但是没有一个能像Hydra这样支持多协议攻击,并且支持并行连接。

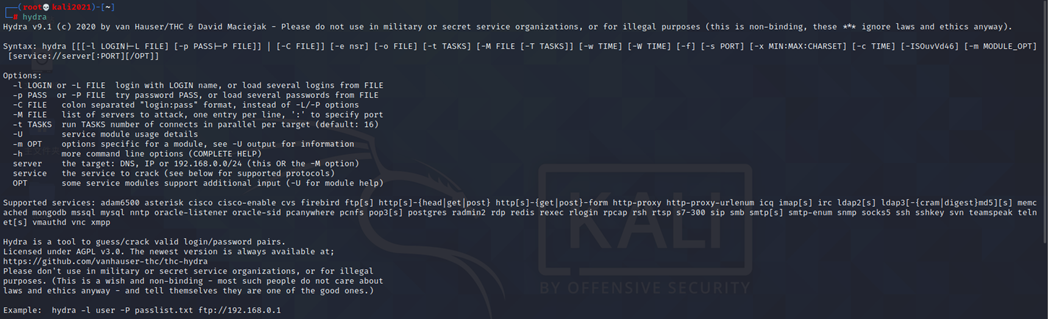

查看帮助

在命令行执行”hydra” 会看到一个对关键参数的简短的说明。

执行hydra –h则会查看所有的命令行选项。

帮助译文(使用通义千问翻译)

注意⚠️:该翻译使用机器翻译,翻译结果可能不大准确,仅供参考!

Hydra v9.1(c)2020年由van Hauser/THC和David Maciejak开发 - 请勿在军事或秘密情报组织中使用,或者用于非法目的(这虽非约束性条款,但此类机构往往无视法律和道德规范)。 命令行语法:hydra [[[-l LOGIN|-L FILE] [-p PASS|-P FILE]] | [-C FILE]] [-e nsr] [-o FILE] [-t TASKS] [-M FILE [-T TASKS]] [-w TIME] [-W TIME] [-f] [-s PORT] [-x MIN:MAX:CHARSET] [-c TIME] [-ISOuvVd46] [-m MODULE_OPT] [service://server[:PORT][/OPT]] 选项说明:

- -l LOGIN 或 -L FILE 使用LOGIN名称登录,或从FILE文件加载多个登录名

- -p PASS 或 -P FILE 尝试密码PASS,或从FILE文件加载多个密码

- -C FILE 以冒号分隔的"登录名:密码"格式替代-L/-P选项

- -M FILE 攻击服务器列表,每行一个条目,用":“指定端口

- -t TASKS 每个目标并行运行TASKS数量的连接(默认为16)

- -U 查看服务模块的具体用途信息

- -m OPT 特定于模块的选项,详情见-U输出信息

- -h 查看更多命令行选项(完整帮助)

- server 目标地址:DNS、IP或192.168.0.0/24(此选项与-M选项二选一)

- service 要破解的服务(支持以下协议列表中的服务)

- OPT 部分服务模块支持额外输入参数,具体查看该模块的-U帮助 支持的服务包括:adam6500、asterisk、cisco、cisco-enable、cvs、firebird、ftp[s]、http[s]-{head|get|post}、http[s]-{get|post}-form、http-proxy、http-proxy-urlenum、icq、imap[s]、irc、ldap2[s]、ldap3[-{cram|digest}md5][s]、memcached、mongodb、mssql、mysql、nntp、oracle-listener、oracle-sid、pcanywhere、pcnfs、pop3[s]、postgres、radmin2、rdp、redis、rexec、rlogin、rpcap、rsh、rtsp、s7-300、sip、smb、smtp[s]、smtp-enum、snmp、socks5、ssh、sshkey、svn、teamspeak、telnet[s]、vmauthd、vnc、xmpp Hydra是一款用于猜测/破解有效登录密码对的工具。 遵循AGPL v3.0许可协议。最新版本始终可以从以下网址获取: https://github.com/vanhauser-thc/thc-hydra 再次强调,请不要在军事或情报部门中使用,或者用于非法目的。尽管这是作者的愿望而非强制要求——多数此类机构往往不顾法律法规及伦理道德——并且自认为是正义的一方。 示例:hydra -l user -P passlist.txt ftp://192.168.0.1

基本选项讲解

- 使用 “-l”(小写) 选项指定单个登录名,

- 使用 “-p” (小写)选项指定单个密码。

- 使用 “-L” (大写)选项指定一个文件来指定多个登录名,指定用户名字典(文件)

- 使用 “-P”(大写) 选项指定一个文件来指定多个密码,指定密码字典(文件)。

- 使用“-M”(大写)选项指定扫描目标字典

- 使用“-v”显示爆破细节

使用示例

|

|

(使用用户名为administrator密码为password进行爆破)

|

|

(使用用户名字典密码为test进行爆破)

|

|

(使用用户名为administrator密码字典进行爆破)

|

|

(使用用户名字典和密码字典进行爆破)

不同的写法

笔者认为怎么写都可以,无伤大雅。

以下命令写法均可生效:

|

|

|

|

|

|